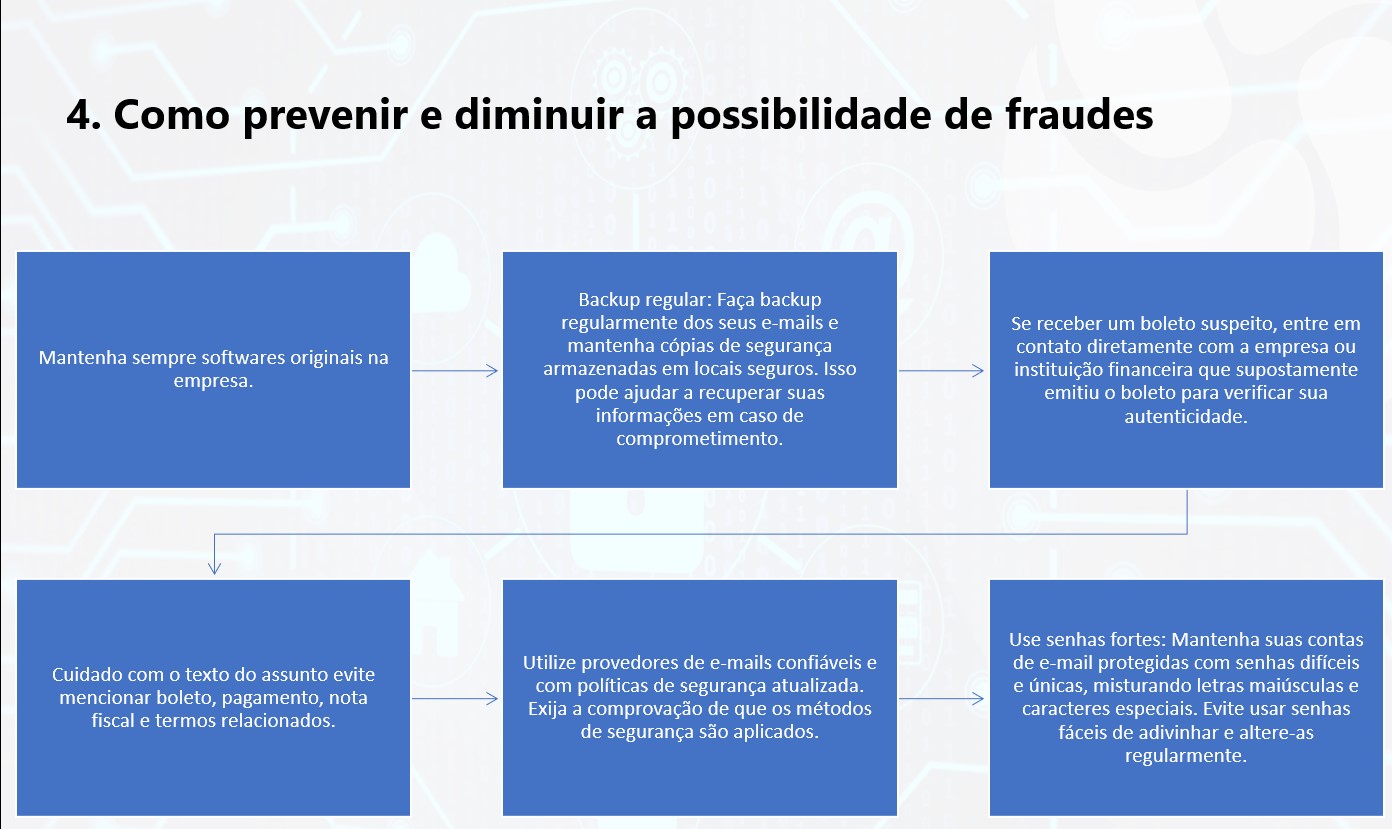

Com a presença e sofisticação crescentes de ameaças online, como vírus, ransomware e golpes de phishing, é importante ter ações preventivas e mitigar os problemas relacionados a fraudes de boletos.

1. Evitar vírus e golpes de phishing

![]() Malwares e vírus atacam seu computador ao visitar sites mal-intencionados ou baixar arquivos infectados. 35% de todos os computadores globais são infectados por malware.

Malwares e vírus atacam seu computador ao visitar sites mal-intencionados ou baixar arquivos infectados. 35% de todos os computadores globais são infectados por malware.

![]() Os hackers usam scams de phishing para tentar roubar sua identidade ou o seu dinheiro enviando e-mails de aparência oficial para obter informações pessoais confidenciais. 23% das pessoas abrem e-mails de phishing*.

Os hackers usam scams de phishing para tentar roubar sua identidade ou o seu dinheiro enviando e-mails de aparência oficial para obter informações pessoais confidenciais. 23% das pessoas abrem e-mails de phishing*.

* Phishing: termo em inglês que significa “pescar”. Consiste em espalhar várias mensagens em massa para uma grande lista de contatos, esperando que alguém “morda a isca, visando obter dados pessoais

2. Como são feitos os golpes

- O golpe mais comum é você receber um e-mail com um boleto anexo, de alguma empresa como operadoras de telefonia, cartão de crédito, registro de domínios, planos de saúde, multas de trânsito, que em geral estes são mais fáceis de serem percebidos. Fique atento ao remetente, a data de vencimento, valores, erros de ortografia, logos entre outros aspectos. Normalmente as notificações relacionadas a multas, processos judiciais são feitos via correios nunca por e-mail.

- Outra forma comum de golpe é através de vírus (malwares), instalado no computador do usuário que altera as configurações do arquivo quando aberto.

- Contudo, estes golpes evoluíram ficaram mais sofisticados. O foco maior são empresas, onde os cibercrimonosos interceptam a conta de e-mail do destinatário. Esta interceptação permite o acesso ao e-mail, os golpistas alteram a mensagem e os arquivos PDF´s, mudando códigos de barras e até mesmo o QRCODE de PIX. Os cibercriminosos utilizam-se de falhas nos provedores de e-mail, vazamento de contas, senhas fracas e criam um banco de dados de contas de e-mail que são monitoradas.

Obtenção de acesso ao e-mail: Os golpistas obtêm acesso não autorizado à conta de e-mail da vítima. Isso pode ser feito por meio de técnicas de phishing, malware ou engenharia social, onde os golpistas enganam a vítima para que revele suas credenciais de login.

Monitoramento das comunicações: Após obter acesso ao e-mail da vítima, os golpistas monitoram as comunicações em busca de informações sobre transações financeiras, como pagamento de contas ou faturas. O título do assunto ajuda localizar as mensagens com boletos e de interesse dos golpistas.

Identificação de boletos: Os golpistas identificam boletos de pagamento que foram enviados para a vítima por e-mail. Isso pode incluir boletos de serviços, compras online ou faturas de empresas.

Manipulação dos boletos: Os golpistas interceptam os e-mails contendo os boletos de pagamento e os modificam. Eles alteram os detalhes de pagamento, como o valor do boleto, o beneficiário ou o número da conta bancária, redirecionando assim o pagamento para uma conta controlada pelos golpistas.

Reenvio do boleto fraudado: Após a manipulação do boleto, os golpistas reenviam o e-mail para a vítima, muitas vezes utilizando técnicas de spoofing para fazer com que o e-mail pareça legítimo.

Pagamento fraudulento: A vítima, ao receber o boleto fraudado, realiza o pagamento conforme as instruções fornecidas no boleto modificado, transferindo assim o valor para a conta dos golpistas.

Nós preparamos um e-book com mais informações sobre este tema, baixe o nosso e-book e proteja-se.

https://softilux.com.br/docs/boletos.pdf